Ein Dreiergespann, das es in sich hat: Plattformen für Security Orchestration, Automation and Response (SOAR) sind integrierte Lösungen für Unternehmen, die ihre IT-Infrastruktur modernisieren und verbessern möchten. Wie die Plattformen funktionieren, wie Cybersicherheitsteams und Unternehmen davon profitieren und was IT-Verantwortliche vor der Implementierung beachten sollten, erklärt dieser Blogbeitrag.

IT-Führungskräfte stehen unter Druck

In vielen Unternehmen besteht die Arbeit des Security Operation Centers (SOC) noch aus einer Reihe sich wiederholender manueller Aufgaben. Für das Untersuchen eines einzigen Alarms benötigen menschliche Fachkräfte oft mehrere Minuten – nicht selten handelt es sich dabei um False Positives. Im Schnitt registrieren (!) Unternehmen 53 Warnmeldungen pro Tag. Laut der ESG-Studie „SOC Modernization and the Role of XDR von 2022“ haben 70 Prozent der Unternehmen Schwierigkeiten, die Menge der von Sicherheitsanalysetools generierten Warnungen zu verarbeiten. Daraus ergibt sich eine überwältigende Anzahl komplexer Sicherheitsalerts, potenzieller Bedrohungen und Threat Feeds, die Security-Expert*Innen manuell priorisieren, untersuchen und verarbeiten müssen.

Diese Entwicklungen setzen IT-Führungskräfte zunehmend unter Druck: Einerseits sind ihre Cybersicherheitsteams für wachsende Angriffsflächen und Datenmengen zuständig. Andererseits nagen Personalknappheit, Inflation und der Digitalisierungsdruck an den ohnehin knappen Ressourcen. Die oft veralteten und isolierten Sicherheitstools sind nicht auf die Anforderungen hybrider Cloud-Strukturen ausgelegt. Aus der Not heraus wenden IT-Verantwortliche sich – zurecht – Automatisierungstools zu, um Zeit zu sparen und den sich ständig ändernden Anforderungen gerecht zu werden.

Eine bewährte Lösung für diese Herausforderungen bietet Security Orchestration, Automation and Response (SOAR). SOAR-Plattformen befähigen IT-Verantwortliche und deren Security-Expert*Innen, die Sicherheitsabläufe zu beschleunigen und mit weniger manuellen Aktivitäten mehr zu erreichen.

Was ist SOAR – Security Orchestration, Automation & Response?

SOAR ist ein von Gartner geprägter Begriff und umfasst eine Reihe von Technologien und Prozessen zur Orchestrierung und Automatisierung verschiedener Sicherheitsaufgaben. SOAR-Tools sammeln interne und externe Daten aus mehreren Quellen und korrelieren diese mit bekannten Sicherheitsbedrohungen. Die daraus resultierenden Sicherheitsereignisse ermöglichen es, mit wenig oder ohne menschliche Hilfe zu reagieren. Durch den Einsatz von SOAR kann das SOC-Team wiederkehrende manuelle Aufgaben wie die Untersuchung oder Bearbeitung von Warnungen automatisieren, komplexe Prozesse rationalisieren und die Reaktion auf Vorfälle beschleunigen. Darüber hinaus kann SOAR auch die Geräteverwaltung, Informationserfassung, Sekundärdatenanalyse, Kommunikation und allgemeine Prozessabwicklung vereinfachen.

Was sind die Ziele von SOAR?

Das Primärziel von SOAR ist die Automatisierung und Standardisierung sicherheitsrelevanter Prozesse, um die Effektivität und Effizienz der physischen und digitalen Sicherheitsmaßnahmen zu steigern. Damit sollen die Plattformen auch Sicherheitsexpert*Innen entlasten. Diese können sich dann wiederum auf kritische und strategische Aktivitäten wie Threat Hunting und Vulnerability Management konzentrieren.

Worin unterscheiden sich SOAR und SIEM?

SIEM steht für Security Information and Event Management – eine Kombination aus Security Information Management (SIM) und Security Event Management (SEM). SOAR ist die Erweiterung von SIEM. Damit überschneiden sich die beiden Ansätze zwar in manchen Punkten, in ihrem Potenzial sind sie aber klar voneinander abzugrenzen.

Wie SOAR sammelt auch SIEM Sicherheitsinformationen aus verschiedenen Quellen. SIEM-Tools konzentrieren sich auf die Datenanalyse, das Erkennen von Incidents und das Generieren von Warnmeldungen anhand von Protokoll- und Ereignisdaten aus verschiedenen Tools, Technologien und erweiterten Analysen. SIEM erfordert jedoch nach wie vor manuelles Eingreifen beim Bewerten von Incidents und Umsetzen der entsprechenden Response.

Demgegenüber bietet SOAR zusätzliche Funktionen wie die Automatisierung und Orchestrierung von Incident-Response-Workflows. SOAR lässt sich in mehr Tools integrieren und nutzt zusätzlich künstliche Intelligenz und maschinelles Lernen, um mehr Kontext zu liefern und Bedrohungen vorherzusagen. Häufig werden SOAR- und SIEM-Plattformen miteinander kombiniert, um die Cybersicherheit zu verbessern.

Wie funktionieren SOAR-Plattformen?

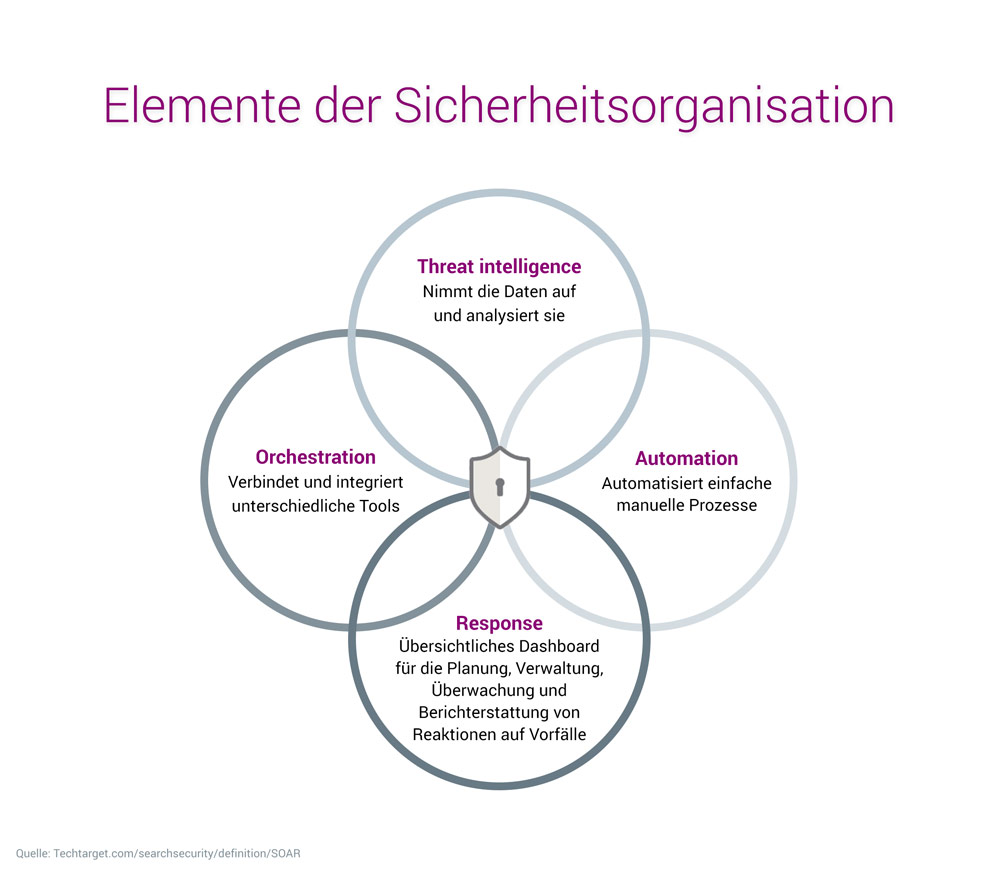

Eine SOAR-Plattform besteht aus vier ineinandergreifenden Hauptkomponenten: je einem Modul für die Orchestrierung, für die Datenerfassung und -analyse, für die Workflow-Automatisierung und für die Incident Response.

Datensammlung und Überwachung von Systemen und Netzwerken

Zur System- und Netzwerküberwachung erfasst SOAR Daten aus verschiedenen Quellen. Dazu gehören SIEM-Systeme, Tools für Endpoint Detection and Response (EDR), Netzwerksicherheitslösungen und Threat Intelligence Feeds (TIF). An zentraler Stelle aggregiert, korreliert und analysiert die Plattform dadurch Ereignisse in Echtzeit.

Automatisierte Reaktionen und Abwehrmaßnahmen

Die SOAR-Plattform kann die erfassten Daten automatisiert verarbeiten und nach Anomalien suchen, was die IT von banalen Überwachungsaufgaben befreit. Durch die Integration in Abwehrmaßnahmen wie Firewalls, Intrusion-Prevention-Systeme (IPS) und EDR/XDR ist die Plattform auch in der Lage, je nach Schwere und Art des Vorfalls automatisch Schutzmaßnahmen einzuleiten.

Erkennung von Sicherheitsbedrohungen

Ein zentrales Dashboard gibt einen schnellen Überblick über die erfassten Bedrohungsdaten und vereinfacht dem SOC-Team die nächsten Schritte. Wird ein Sicherheitsvorfall erkannt, kann die SOAR-Plattform automatisch einen Response-Workflow auf der Grundlage von vordefinierten Playbooks initiieren. Ein Playbook definiert einen Workflow mit Step-by-Step-Anleitung zur Reaktion auf bestimmte Sicherheitsvorfälle. Damit lassen sich Aufgaben wie das Sammeln zusätzlicher Informationen, die Isolierung gefährdeter Systeme, das Blockieren von bösartigem Datenverkehr und die Benachrichtigung der Beteiligten automatisiert durchführen.

Integration von Tools und Lösungen

SOAR unterstützt die Integration einer Vielzahl von Sicherheitstools und Datenquellen, darunter Drittanbieter-Tools, benutzerdefinierte Skripte und interne Datenbanken. Auf diese Weise ist es der Plattform möglich, einen umfassenden Überblick über die Sicherheitslage zu bieten und die Abläufe zu rationalisieren.

Welche Vorteile bieten SOAR-Plattformen?

Einer der größten Vorteile von SOAR-Plattformen besteht darin, dass sie frustrierende SOC-Aufgaben automatisieren und komplexe Arbeitsabläufe rationalisieren. Dadurch arbeitet es sich nicht nur entspannter, sondern auch effizienter und sicherer.

Die wichtigsten Vorteile von SOAR im Überblick:

- bessere Produktivität und Effizienz des SOC durch Prozessautomatisierung

- weniger zeitraubende False Positives und manuelle Aufgaben durch Alarmpriorisierung, Playbooks und Workflow-Automatisierung

- schnellere Erkennung und Reaktion auf Vorfälle durch konsolidierte Datenvisualisierung in Echtzeit

- tiefere Netzwerkeinblicke durch bessere Informationen und Bedrohungskontext

- effizientere Zusammenarbeit und Kommunikation über eine zentrale Konsole

- informierte Entscheidungsfindung auf Basis einer vollständigen Datenanalyse

- geringere Kosten durch optimierte Abläufe und Vermeidung von Incidents

Doch es gibt ein kleines Aber: SOAR ist wie jedes andere Security-Tool nur so gut wie die gesammelten Daten. Ohne ganzheitliche, aufschlussreiche Bedrohungsdaten und die richtigen Integrationen mit anderen Sicherheitswerkzeugen kann der Mehrwert von SOAR begrenzt sein. Ein wichtiges Tool in diesem Zusammenhang ist Network Detection and Response (NDR). NDR-Software extrahiert Metadaten aus Paketen, nutzt Erkenntnisse über die Pakete auf Basis von Netzwerkereignissen, Benutzer- und Geräteverhalten und gleicht diese mit Bedrohungsdaten oder Angriffssimulationen ab, um Angreifer zu finden.

Anwendungsbeispiele für den Einsatz von SOAR-Plattformen

In Kombination mit NDR können SOAR-Plattformen Sicherheitsteams in zahlreichen Anwendungsbereichen unterstützen. Dazu gehören zum Beispiel die folgenden Use Cases:

Use Case 1: Erkennung von Insider-Bedrohungen

Durch die Beobachtung des Netzwerkverkehrs bietet SOAR in Verbindung mit NDR Einblicke in ungewöhnliches Benutzerverhalten. Geben Benutzer*Innen Daten an unbekannte Externe weiter, wird dies schnell erkannt und bei Gefahr blockiert.

Use Case 2: Erkennung von Ransomware

Da SOAR- und NDR-Lösungen den Ost-West-Traffic offenlegen, lassen sich laterale Bewegungen und Datenexfiltration im Netzwerk schnell erkennen. Durch die Kategorisierung der Bedrohungen nach dem MITRE-ATT&CK-Framework kann das SOC die nächsten Schritte von Angreifer*Innen besser verstehen, vorhersagen und blockieren.

Use Case 3: Automatisierung von Compliance-Prozessen

SOAR-Lösungen rationalisieren Sicherheitsvorgänge und reduzieren den manuellen Aufwand für die Einhaltung der Compliance. Somit unterstützen sie Unternehmen dabei, Compliance-Anforderungen zuverlässig zu erfüllen, das Risiko von Verstößen zu verringern und die allgemeine Sicherheitslage zu verbessern.

Use Case 4: Integration von Sicherheitslösungen wie Firewalls oder EDR/XDR

Durch die Integration ihrer SOAR-Plattform mit Firewalls und EDR/XDR erhalten SOC-Teams einen ganzheitlichen Überblick über die Sicherheitslage im Unternehmen. Das ermöglicht ihnen, schnell und proaktiv auf Bedrohungen und Schwachstellen zu reagieren.

6+1 Praxistipps zur Auswahl von SOAR-Plattformen und Dienstleistern

Eine leistungsstarke Technologie und ein erfahrener Partner für die Implementierung können Ihre Mitarbeiter*Innen langfristig entlasten. Vor der Auswahl einer SOAR-Plattform und eines Anbieters sind ein paar Punkte zu beachten:

- Bestandsanalyse. Ermitteln Sie den aktuellen Sicherheitsstatus und die spezifischen Anforderungen Ihres Unternehmens – inklusive der Anzahl und Art der zu integrierenden Sicherheitstools, der Größe des Security-Teams und der Komplexität der Prozesse bei der Reaktion auf Vorfälle.

- Integrierbarkeit. Achten Sie darauf, dass die Plattform sich in Ihre vorhandenen Sicherheitstools nahtlos integrieren lässt. Im Endzustand sollte das SOAR-Tool Warnungen von den derzeit eingesetzten Erkennungstools lückenlos erfassen und Aktionen über diverse Tools hinweg koordinieren können.

- Anpassbarkeit. Wählen Sie ein Tool mit hoher Anpassbarkeit und Flexibilität. Ihre SOAR-Plattform sollte benutzerdefinierte Integrationen, Playbooks und Workflows unterstützen, die auf die individuellen Anforderungen Ihres Unternehmens zugeschnitten sind.

- Benutzerfreundlichkeit. Machen Sie sich mit der Benutzerfreundlichkeit und der Benutzeroberfläche der Plattform vertraut: Ist eine intuitive und einfache Bedienung möglich? Lässt sich das Dashboard individuell anpassen?

- Bedrohungsdaten-Feeds. Ihr Tool sollte Threat Intelligence Feeds und NDR-Daten verwenden. Der zusätzliche Kontext unterstützt Ihr SOC-Team beim Verstehen der Risiken und beim Treffen fundierter Entscheidungen.

- Anbietervergleich. Vergleichen und bewerten Sie mehrere Anbieter nach deren Ruf, Supportleistungen und Erfahrungen mit ähnlichen Projekten. Halten Sie Ausschau nach Anbietern, die nachweislich effektive Lösungen bereitstellen und bei Problemen oder Bedenken zuverlässigen Support bieten.

Extra-Tipp: Der Shortcut über Splunk und ExtraHop

Eine erste Anlaufstelle bei der Recherche sind die cloudbasierte Plattform von Splunk mit Splunk SOAR und die NDR-Lösung von ExtraHop. Die Integration von Splunk mit ExtraHop schafft vollständige Transparenz mit tiefen Einblicken auf Paketebene – von IoT-Komponenten bis zur Cloud. Durch die Ergänzung der NDR-Plattform Reveal(x) ist Ihr SOC in der Lage, alle mit dem Netzwerk verbundenen Hosts zu erkennen und zu identifizieren – selbst nicht verwaltete Geräte und Legacy-Systeme.

Im Beitrag „Optimieren Sie Ihre Splunk Enterprise Security Lösung“ finden Sie weitere Use Cases zur Bedrohungserkennung mit ExtraHop.

Fazit: SOAR & NDR, die Gamechanger in der Security

Moderne IT-Infrastrukturen und Netzwerke sind zu komplex, um auf alle aktuellen Bedrohungen manuell zu reagieren. Die tägliche Flut an Warnungen und der Schutz komplexer, verteilter Unternehmensnetzwerke setzt IT-Verantwortliche und SOC-Teams zunehmend unter Druck. Eine SOAR-Plattform ist eine lukrative Lösung für Unternehmen, die ihre IT-Infrastruktur modernisieren und zukunftssicher gestalten wollen.

In Verbindung mit NDR-Lösungen verbessern sie die Fähigkeit Ihres SOC, Sicherheitsvorfälle zu erkennen, zu untersuchen und darauf zu reagieren. Ob durch die automatisierte Workflows zur Reaktion auf Vorfälle, die Einhaltung von Vorschriften oder die Integration in weitere Sicherheitstools. Dadurch sparen Ihre Analyst*Innen Zeit – und Sie sparen Kosten, die Sie in die Weiterentwicklung der Infrastruktur investieren können.

Und keine falsche Scheu, falls Ihnen intern die Ressourcen fehlen: Auch kleinere Unternehmen können die Vorteile der SOAR-Funktionen nutzen, indem sie einen Managed-Service-Provider beauftragen. Erfahrene Anbieter unterstützen Sie bei der frist- und budgetgerechten Implementierung Ihrer Plattform. So vermeiden Sie das Risiko falscher Entscheidungen und schaffen die Voraussetzungen dafür, dass Ihr Unternehmen gesund wachsen kann.

Weitere Beiträge

NetDescribe Security TAKE AWAY #1 – DRY RUN