NetDescribe Security TAKE AWAY #2 – Passwörter und Multi-Faktor-Authentifizierung

Das S@ND Team, Ihr Ansprechpartner für NetDescribe Managed Security Services, präsentiert mit neuen SECURITY TAKE AWAYS alltägliche Themen der IT…

NetDescribe Security TAKE AWAY #1 – DRY RUN

Das S@ND Team, Ihr Ansprechpartner für NetDescribe Managed Security Services, präsentiert mit neuen SECURITY TAKE AWAYS alltägliche Themen der IT…

Nicht fündig geworden?

NetDescribe Security TAKE AWAY #2 – Passwörter und Multi-Faktor-Authentifizierung

Das S@ND Team, Ihr Ansprechpartner für NetDescribe Managed Security Services, präsentiert mit neuen SECURITY TAKE AWAYS alltägliche…

NetDescribe Security TAKE AWAY #1 – DRY RUN

Das S@ND Team, Ihr Ansprechpartner für NetDescribe Managed Security Services, präsentiert mit neuen SECURITY TAKE AWAYS alltägliche…

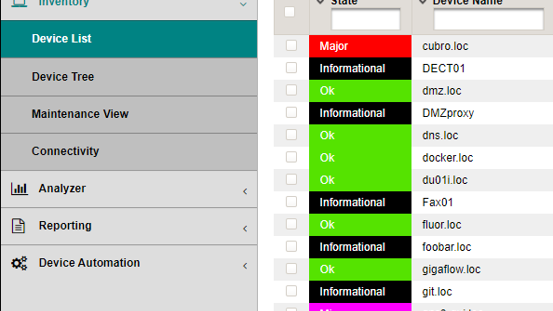

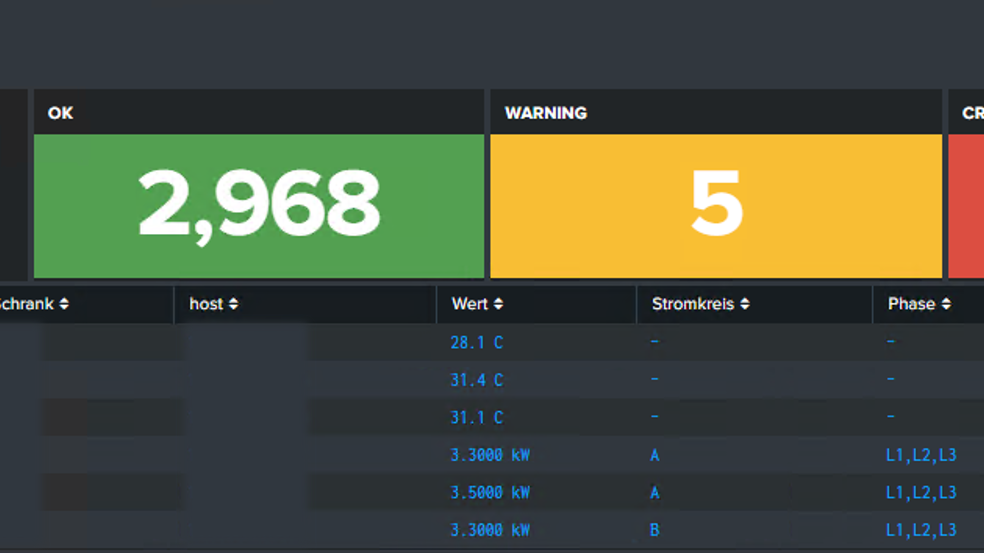

NetDescribe Use-Case – Rootcause Analysis als Splunk Managed Service

Durchsuchen, analysieren und visualisieren Sie Ihre Daten mit der Splunk Cloud Platform und ergreifen Sie zielgerichtete Maßnahmen.…

NetDescribe Use-Case – Log-Analyse Überwachung Text- und Output-Management-System

Der Einsatz von Splunk Enterprise ermöglicht Unternehmen verteilte Daten konsequent per Log-Analyse zentral zu überwachen, auszuwerten…

NetDescribe und Xantaro schließen strategische Partnerschaft

NetDescribe und Xantaro schließen strategische Partnerschaft. Eine entsprechende Vereinbarung haben beide Unternehmen unterzeichnet.……

NetDescribe Use-Case – Network Observability für Cloud- und Internet-Centric Enterprise Backbones

Unternehmensnetzwerke müssen sich heutzutage auf Cloud-/Hyperscaler- und Internet-Anbindungen fokussieren. Unser Kunde wollte die…

#NetDescribeBackStage – Winterfreuden am Wendelstein

Unser Team Meeting “Winterfreuden” führte uns nach Bayrischzell am Fuße des Wendelsteins. Die schöne Umgebung und ein Top Hotel…

NetDescribe Use-Case – Cyber Security | KRITIS Requirements Handelsunternehmen

Unser Kunde unterliegt der KRITIS Verordnung im Bereich Ernährung und muss sicherstellen, dass das erforderliche Niveau von Cyber…

#NetDescribeBackStage – Unsere Reise zum Mittelpunkt Bayerns

Unser herbstliches Team Event führte uns nicht nur ins schöne Altmühltal, sondern auf den Spuren der Römer zum Mittelpunkt……

Großartige NetDescribe Family & Friends Jubiläums Party

Schon vier Wochen her, aber unvergessen! Mit sensationeller Partylaune feiern NetDescribe Family & Friends das 10-jährige…

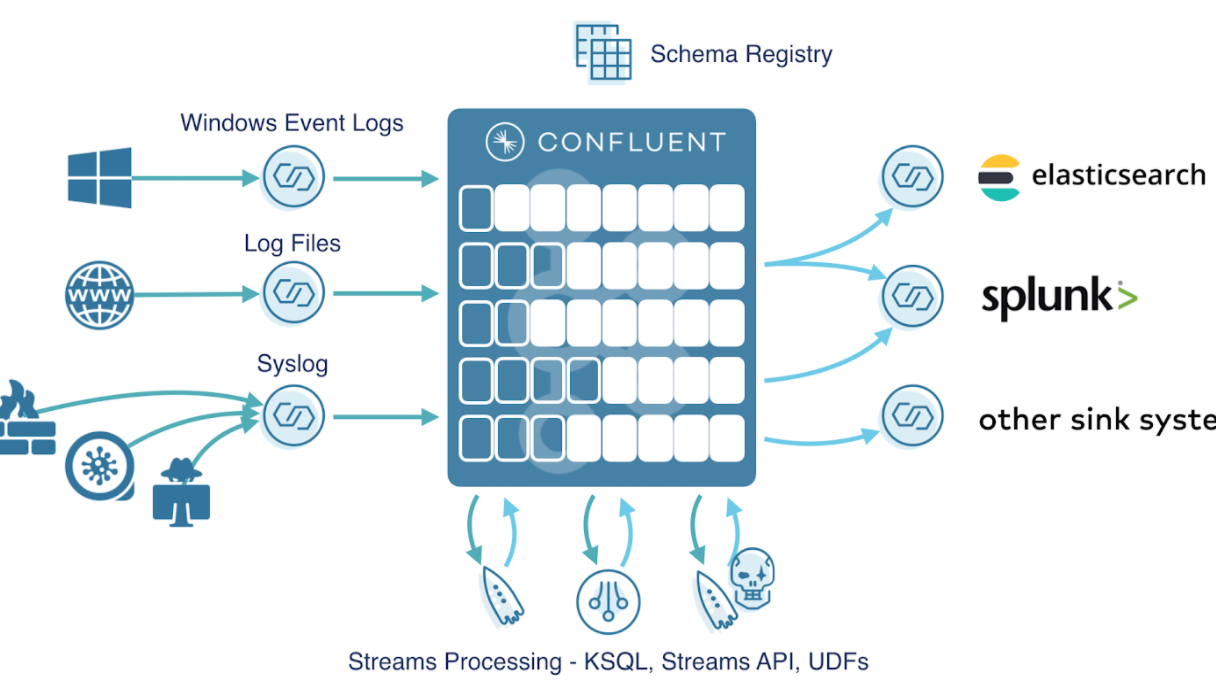

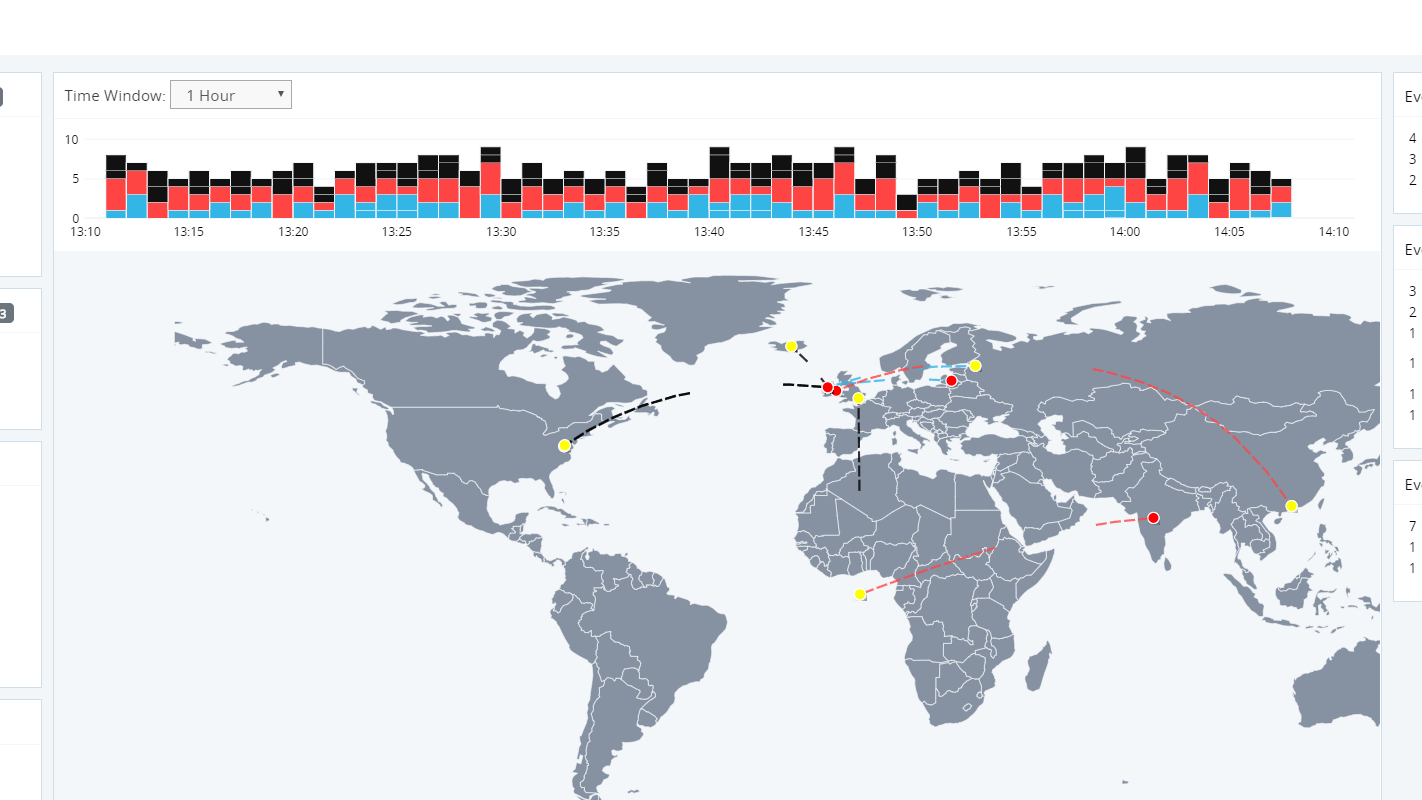

NetDescribe Use-Case – SIEM | Entertainment und E-Commerce mit Splunk Enterprise Security

Mit einem optimierten SIEM kann die Ausfallsicherheit Ihrer Systeme maximiert werden. Eine einfache, standardisierte Erweiterung der…

Network Visibility als Erfolgsfaktor: Mit Transparenz zu mehr Kontrolle & Sicherheit im Netzwerk

Die größte Herausforderung für IT-Führungskräfte besteht darin, dass sie keine ausreichende Transparenz in ihren Netzwerken haben. In…

NetDescribe Use-Case – Traffic-Analyse und Anti DDoS für Service Provider mit Kentik

Mit dem Einsatz von Cloud Computing haben sich Netzwerke verändert. Hybride Netzwerke, eine Mischung aus Cloud- und…

NetDescribe in Las Vegas | Review Splunk .conf + CriblCon 2023

Natürlich war unser NetDescribe Team auch in diesem Jahr live auf der Splunk .conf23 in Las Vegas. Aber dieses Mal war die beliebte…

NetDescribe Use-Case – Netzwerk-Segmentierung für verteilte Standorte mit Akamai Guardicore Segmentation

Das Interesse an Cyberversicherungen ist groß, denn täglich sorgen neue Ransomware-Fälle für Schlagzeilen. Der Wunsch, den…

“Sommer in der Stadt” – NetDescribe Team Event am 22. Juni in München

Der “Sommer in der Stadt” zeigte am letzten Donnerstag so richtig, was er kann. Bei hochsommerlichen Temperaturen, die bis zum…

NetDescribe Use-Case – Netzwerksegmentierung mit Akamai Guardicore Segmentation

Cyber-Angriffe auf Einzelhandelsunternehmen haben in den letzten 12 Monaten stark zugenommen. Im Fokus der Angreifer stehen dabei…

NetDescribe Use-Case – Endpoint Detection & Response mit SentinelOne

Seit Jahrzehnten beschäftigen sich IT-Spezialisten mit dem Thema Endpoint Security. Im Normalfall wird die Signatur eines neuen…

SOAR: Security-Tools für automatisierte Prozesse

Ein Dreiergespann, das es in sich hat: Plattformen für Security Orchestration, Automation and Response (SOAR) sind integrierte…

NetDescribe auf der Cloud Expo Europe | 10. + 11. Mai 2023 | Jetzt kostenloses Ticket sichern!

#NurMitEuch wird die Cloud Expo Europe in Frankfurt am 10. + 11. Mai ein Erfolg! Besuchen Sie uns auf unserem Stand K060. Gemeinsam…

Ist Zero Trust die neue Realität in deutschen Unternehmen?

Neu ist der Ansatz nicht, aber aktueller denn je: Das Zero-Trust-Prinzip schützt Unternehmen vor Produktivitätseinbußen, Ausfällen,…

#NetDescribeBackStage – There’s no Business like Snow Business

Unser erstes Team Event für alle NetDescribe Mitarbeiterinnen und Mitarbeiter in diesem Jahr fand im österreichischen Ehrwald statt,…

NetDescribe gewinnt Award „Kentik Partner of the Year 2022 EMEA“

The Award “Kentik Partner of the Year 2022 EMEA” goes to NetDescribe! Verdienter Applaus für eine herausragende und erfolgreiche…

Cloud born – SaaS und andere Geschäftsmodelle aus der Cloud

Aus der Freizeit und der Arbeitswelt sind sie nicht mehr wegzudenken: die Cloud und SaaS. Durch Cloud Computing sind…

Fünf gute Gründe, ein Cloud-Security-Tool zu nutzen

Cloud Services haben sich in vielen Unternehmen längst etabliert – Cloud-Security-Tools nicht unbedingt. Um alle Funktionen und…

#NetDescribeBackStage – Tech Team BARCAMP im Dezember

Unser Tech Team startet das erste Barcamp und schöpft aus dem vielfältigen Wissen der Kollegen und Kolleginnen. Es gab sogar einen…

Was ist ein ISMS – Information Security Management System?

Je größer und verteilter Ihr Datenpool ist, desto mehr werden Sie ein Information Security Management System (ISMS) zu schätzen…

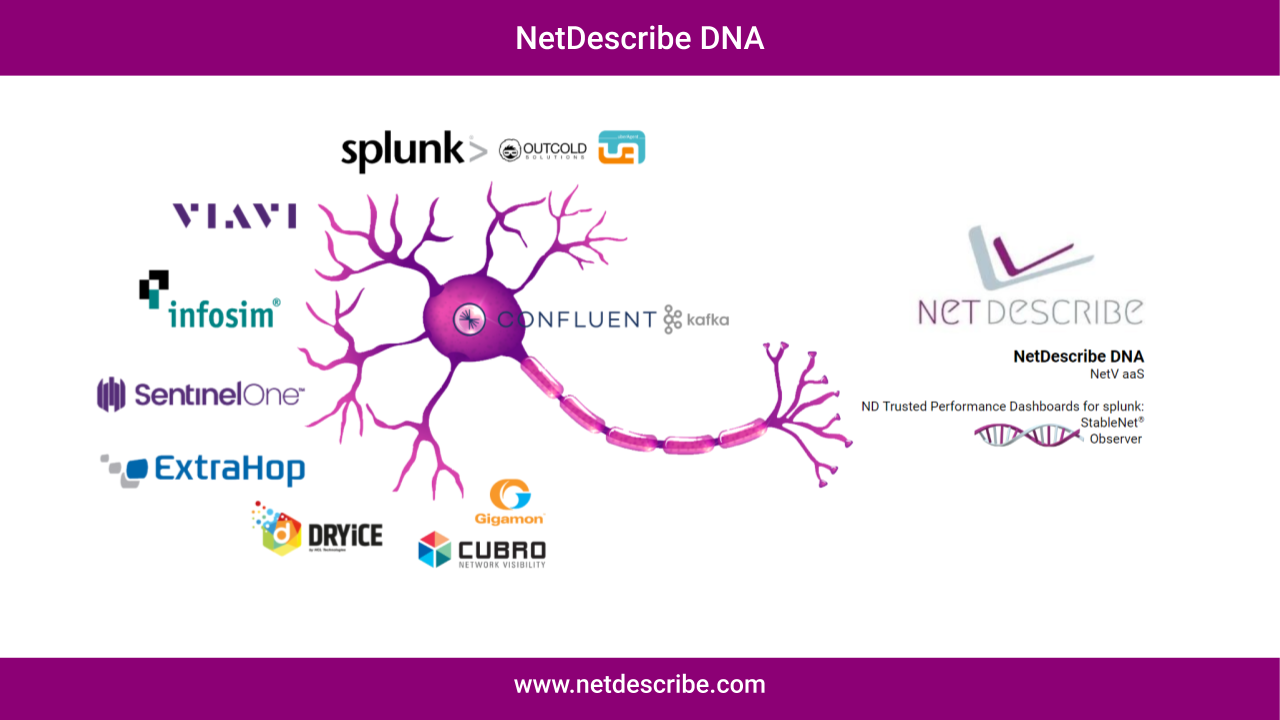

NetDescribe ist offizieller Splunk Partner für Ihre Cloud-Migration

Als Elite Reseller mit über 10 Jahren Splunk Expertise ist NetDescribe Ihr kompetenter Ansprechpartner für Cloud Migration.

Wenn Start-ups groß werden: Wie wächst die IT-Infrastruktur mit?

Die IT-Infrastruktur von Start-ups ist zwar nicht in Stein gemeißelt – wird aber zu lange mit dem falschen Set-up gearbeitet, kann…

Landshuter BestZeit für das #NetDescribe Team

Von der “Landshuter Hochzeit” hat schon jeder gehört. Die "Landshuter BestZeit" hingegen ist ein echter Geheimtipp! Nur einem kleinem,…

Netzwerkmanagement in der Praxis: Wie sieht eigentlich Ihr Netzwerk aus?

Ohne einheitliches Netzwerkmanagement haben NetOps-Teams in Zeiten hybrider Cloud- und Arbeitsmodelle wenig zu lachen. Mehr denn je…

IT-Jargon decodiert: Was bedeuten EDR, NDR und XDR in der Praxis?

EDR, NDR und XDR – was sich wie eine Zeile aus einem Fanta-4-Song liest, beschreibt wichtige Security-Ansätze für flächendeckende…

Cloud Migration: So gelingt die Übertragung von On-Premises Services in die Cloud

Cloud Service killed the On-Prem-System? Nicht ganz: In manchen Szenarien kann On-Premises noch sinnvoll sein. Im Großen und Ganzen…

Wie Sie dank Business Intelligence (BI) bessere Entscheidungen für Ihr Unternehmen treffen

In vielen Unternehmen sind Big Data eine ungenutzte Ressource und damit verschenktes Potenzial. Business Intelligence ist die Lösung:…

Docker Security: Herausforderungen und Best Practices für Docker Container

Wer heute in der Cloud unterwegs ist, kommt an Docker Containern und Docker Security nicht vorbei. Weltkonzerne verlassen sich auf…

Das Team von #NetDescribe “ROCKT” Würzburg

Am Sonntag, 7. August, fand der legendäre Cross-Hindernislauf "Rock the Race" zum siebten Mal in Würzburg statt. Das NetDescribe Team…

Threat Hunting leicht(er) gemacht

Wenn sich Cybercrimes an Raffinesse überbieten und Tools allein nicht mehr ausreichen, ist Threat Hunting eine mögliche Lösung. Als…

Best Practices für das Cybersecurity Asset Management

Ohne Asset-Transparenz gleicht Ihre Sicherheitsstrategie einem Schweizer Käse – Cybersecurity Asset Management kann selbst unbekannte…

Network Observability – Grundlagen und Best Practices

Ein Network ohne Observability ist wie ein Bienenvolk ohne Königin: Nur wenn ein Netzwerk vollständig beobachtbar ist, lässt es sich…

Führt die IT-Automatisierung zu mehr Cyber-Sicherheit?

Ein Trend ist sie schon lange, aber richtig eingesetzt ist sie vor allem die Rettung: Die IT-Automatisierung ersetzt zeitaufwändige…

Incident Management: So reagieren Sie optimal auf kritische Vorfälle

Ohne wird es teuer: Unternehmen brauchen ein Incident-Management-System, um hohe Kosten durch Störungen und Ausfälle eines IT-Services…

#NetDescribeBackStage ? Team Meeting im neuen Office

Homeoffice läuft bei uns. ABER ein Wiedersehen mit dem gesamten NetDescribe Team ist einfach immer mega und nicht zu toppen! Einmal…

Hyperconverged Infrastructure (HCI): Fünf Aspekte, die Sie kennen sollten

Zurück zur Konsolidierung: Immer mehr Unternehmen setzen auf hyperkonvergente Infrastruktur – die Weiterentwicklung klassischer,…

Top Event von NetDescribe + Partnern LIVE auf der Cloud Expo Europe 2022

Mit dem Slogan "Cloud Security & Visibility" waren NetDescribe zusammen mit Kentik und Devo auf der diesjährigen Cloud Expo Europe in…

Cloud Security Posture Management (CSPM): Vorteile und Funktionen

Wie konfigurieren Unternehmen eigentlich ihre Cloud? Cloud Security Posture Management (kurz CSPM) hat in den letzten Jahren stark an…

NetDescribe Biergartentour 2022 | Top Themen | Vier Termine | Drei Münchner Biergärten

NetDescribe startet mit Ihnen in die Biergartensaison 2022! Im Juni und Juli sind "Laptop und Lederhose" angesagt, wenn wir gemeinsam…

Multi Cloud: Herausforderungen und Impulse für zukunftsweisende Cloud-Strategien

Eine Cloud kommt selten allein: Das Thema Multi-Cloud-Management wurde in den letzten Jahren immer wichtiger. Gleichzeitig sind viele…

Was kann XDR (Extended Detection and Response) wirklich?

Neue Wege der (Zusammen)Arbeit erfordern neue Sicherheitsmaßnahmen: Eine aktuelle Lösung ist Extended Detection and Response (XDR).…

NetDescribe ist Aussteller auf der Cloud Expo Europe | 11. + 12. Mai 2022 | Jetzt Ticket sichern!

Endlich sind Live Events wieder möglich! Wir packen die Gelegenheit beim Schopf und laden Sie ganz herzlich zur Cloud Expo Europe nach…

Wie funktionieren eigentlich Microservices?

Microservices erlauben Unternehmen, komplexe Architekturen in der Informationstechnik auf einzelne Module herunterzubrechen und damit…

IT-Asset-Management (ITAM) und seine Rolle für die Cybersecurity

Modernes IT-Asset-Management (ITAM) geht weit über die klassische Verwaltung von IT-Assets hinaus. Es spielt vor allem beim Schutz von…

Splunk .conf 2022 | Das größte Splunk Event des Jahres | 13.-16.06.2022 | live in Las Vegas oder virtuell

Seien Sie dabei, wenn die splunk .conf in Las Vegas zum pulsierenden Mittelpunkt der internationalen Splunk Community wird. Teilen Sie…

#NetDescribeBackStage: Wir sind umgezogen! Ab 01.03.2022 finden Sie uns in der Münchner City!

Nach acht Jahren in unserem Office in Oberhaching, freuen wir uns auf einen Sommer in der Stadt. Ab dem 01.03.2022 finden Sie uns in…

#NetDescribeBackStage: Seek Another Peak Tour 2022 | Unser Teamevent im Februar

Die mutige Entscheidung unserer Geschäftsleitung, das geplante Teamevent im Februar mit der 2GPlus Regel stattfinden zu lassen,…

MeetUp – Hops & DevSecOps in Munich | Join our Hybrid Event and Have A Drink On Us | March 16, 2022 | 18-20 CET

Let’s talk Dev(Sec)Ops over a few beers! NetDescribe and Lacework love to invite you to a Hybrid Event on March 16, 2022. In order to…

Ransomware: Warum gelingt es Unternehmen nicht, sich zu schützen?

Für die einen ein Milliardenverlust, für die anderen ein Milliardengeschäft: Die als Ransomware bezeichnete Erpressersoftware ist eine…

Lacework Cloud Security Webinar Series – From Frustration to Automation | February 17 | March 3 | March 10

NetDescribe und Lacework laden ein zu einer dreiteiligen Webinarreihe zum Thema Cloud Sicherheit. Unter dem Titel "From Frustration to…

Take part in the ExtraHop Reveal(x) Hunter Challenge | 16.03.2022 | 13-16 Uhr (CET)

Join ExtraHop for a Capture the Flag style Game that will test your Knowledge and Skills in Targeted Attacks! All levels of expertise…

Observability vs. Monitoring: Die wichtigsten Unterschiede

Verwandt und oft verwechselt, aber doch nicht gleich: Die Rede ist von Observability vs. Monitoring. Nur IT-Teams, die schnell über…

So setzen Sie das Zero-Trust-Prinzip erfolgreich im Unternehmen um

Vertrauen ist gut, Zero Trust ist besser: Um die IT-Sicherheitsrisiken für Unternehmen zu reduzieren, werden nach dem…

Cloud Security – Definition, Risiken und Trends 2022

Cloud Security wird durch wachsende Nutzerzahlen immer wichtiger. Auch das Jahr 2022 steht unter dem Stern der (hybriden) Cloud.…

Die Grundlagen von Predictive Analytics

Als einer der wichtigsten Big-Data-Trends hilft Predictive Analytics Unternehmen dabei, aus den Daten der Vergangenheit Schlüsse für…

Die Basics der Network Security

Network Security wird von vielen Unternehmen immer noch stiefmütterlich behandelt. Dabei sind unzureichend geschützte Netzwerke für…

Die hybride Cloud: eine Win-Win-Situation?

Ob hybrides Arbeiten oder hybride Cloud: Die Kombination verschiedener Lösungen ist reizvoll. Im Fall der hybriden Cloud bietet sie…

IT-Security gewinnt an Bedeutung: Diese Themen sind 2022 wichtig

Seit 2020 hat sich die Arbeitsweise tausender Angestellter radikal verändert. Der teils überhastete Umzug ins Homeoffice und die…

Netzwerk-Monitoring-Tools: So finden Sie die passende Lösung für Ihr Unternehmen

Eine Netzwerklandschaft ist nur so gut wie das Network-Monitoring-Tool: Für das Verarbeiten relevanter Daten und die Stabilität von…

Lohnt sich ein Outsourcing in der IT oder reicht Beratung?

Kaum ein Unternehmen kommt heute noch ohne aus: Strategische IT-Beratung zur Optimierung interner Prozesse und IT-Outsourcing, das…

SIEM – Die Basics für mittelständische Unternehmen

SIEM ist mehr als reine Kür: Es ist ein übergreifendes Sicherheitskonzept, mit dem Unternehmen zukunftsfähig bleiben – egal ob…

Online Webinar | Guardicore + Forrester | Microsegmentation | 13.10.2021 | 19 Uhr

Wir freuen uns, Ihnen einen neuen Partner vorzustellen: GUARDICORE Guardicore ist Marktführer im Bereich der Rechenzentrums- und…

Observability in der Praxis: Wie aus Datenmengen verwertbare Erkenntnisse werden

Observability ist mehr als Monitoring: Als ein systemübergreifender Ansatz beschreibt sie vielmehr die Qualitätsanforderung an eine…

NetDescribe Jubiläums Event „Auf geht’s“ – so schön war’s!

Heute vor einer Woche ging unsere Jubiläumsevent “Auf geht’s” zu Ende. Drei Tage mit exzellenten Vorträgen unserer Anniversary…

Diese Fehler sollten Sie im Cloud Management vermeiden

Cloud Management ist heute ein erfolgskritischer Faktor in der Unternehmens-IT: Immer mehr Unternehmen setzen auf die Cloud, um ihre…

Big Data Analytics als effektive Waffe der Cyber Security

Der Datendschungel in Unternehmen wächst explosionsartig – und damit die Notwendigkeit von Big Data Analytics. Denn mit dem steigenden…

Mit Application Performance Monitoring (APM) Probleme erkennen und Risiken identifizieren

Probleme aufdecken und beheben, bevor das Business darunter leidet: Mit Application Performance Monitoring haben Unternehmen die…

#NetDescribeJubiläum – SentinelOne Gold Partnership 2021

Zu Beginn unseres Jubiläumsjahres erhielten wir zum zweiten Mal in Folge die tolle Nachricht, dass wir auch in 2021 wieder SentinelOne…

SentinelOne ist führend bei der Att&ck Evaluierung

Mit der dritten Runde seiner ATT&CK-Evaluierungen, die im November 2020 stattfand und deren Ergebnisse im April 2021 veröffentlicht…

#NetDescribeBackStage – Mach Dein Hobby zum Beruf!

“Mach Dein Hobby zum Beruf, dann hast Du ein Leben lang Spaß an der Arbeit.” Dieses leicht abgewandelte Zitat von Konfuzius hat Stefan…

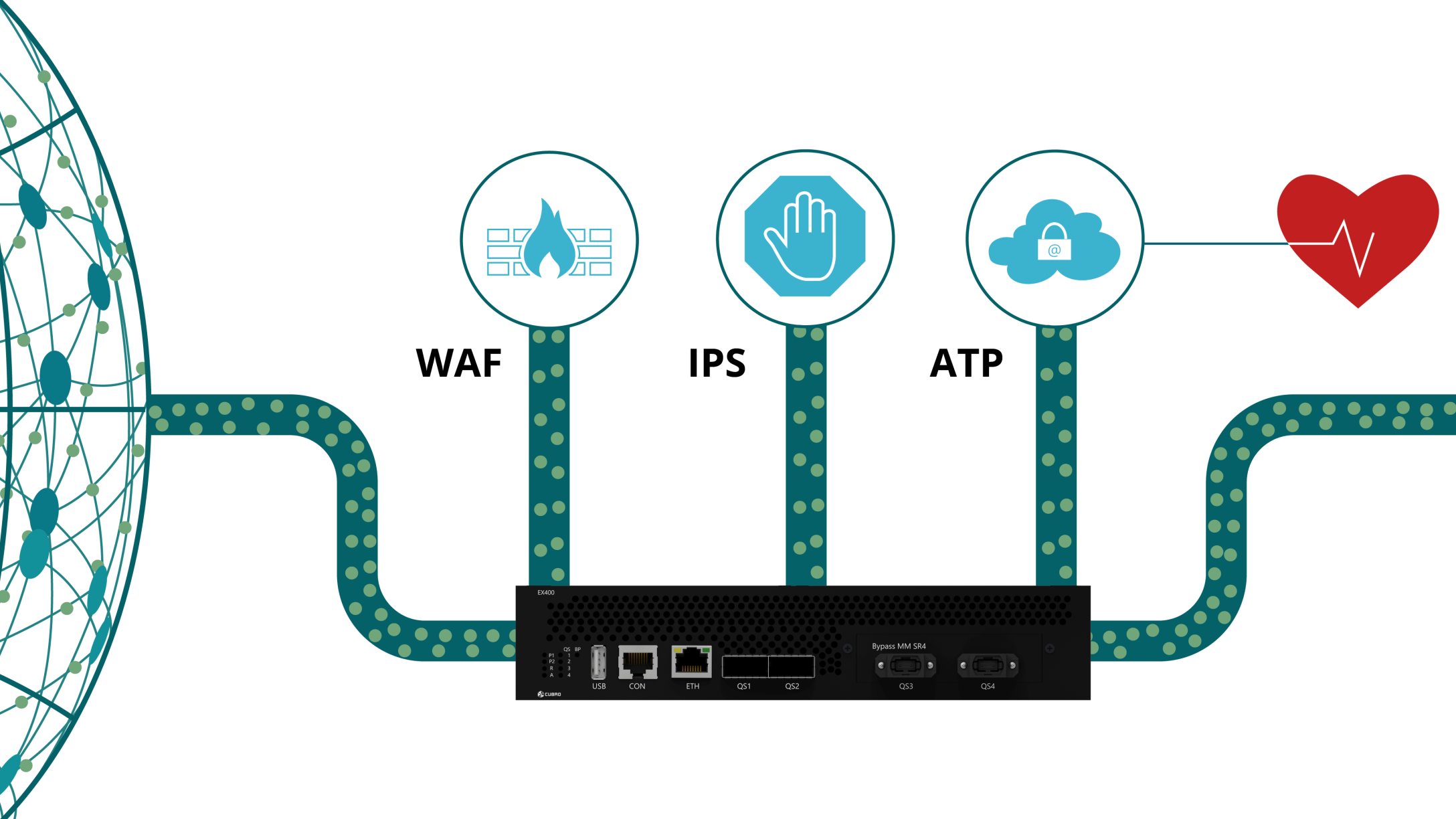

CUBRO Bypass Switch

Der Bypass Switch/TAP von Cubro ist ein unverzichtbares Werkzeug für ausfallsichere High-Availability-Lösungen, das einen…

CUBRO Use Case – Europäischer Energieversorger entscheidet sich für Omnia120

Im Zuge der Einrichtung eines neuen Rechenzentrums, war eine der wichtigsten Anforderungen, die Verbesserung der aktuellen Visibilität…

CUBRO Custos – ein „Wächter“ für Ihr Netzwerk

Unabhängig von Branche oder Produkt verbindet das Internet jedes Unternehmen mit seinen Interessenten und Kunden durch…

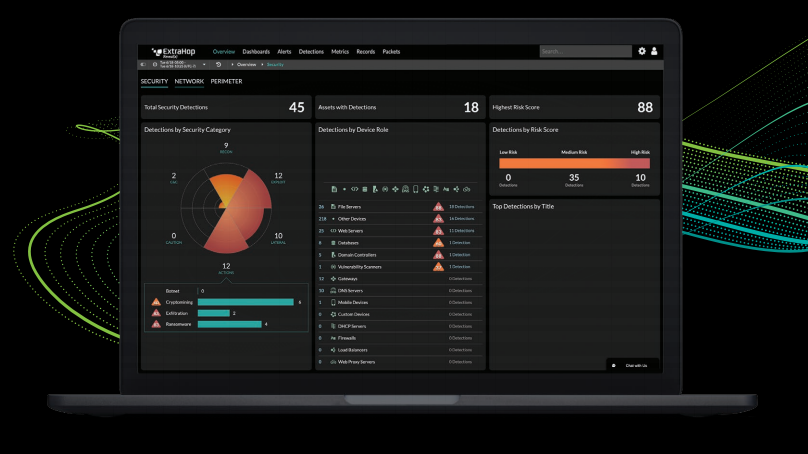

ExtraHop Network Detection & Response – zur Absicherung Ihrer kritischen Infrastrukturen

Maximieren Sie mit ExtraHop die Bedrohungserkennung Ihrer Splunk SIEM (Security Information and Event Management) Lösung. Holen Sie…

#NetDescribeBackStage – Es steht in den Sternen

Unseren Senior Project Manager Till gehört schon seit drei Jahren zum NetDescribe Universum. Als gelernter Astrophysiker hatte er…

ExtraHop – Optimieren Sie Ihre Splunk Enterprise Security Lösung

Maximieren Sie mit ExtraHop die Bedrohungserkennung Ihrer Splunk SIEM (Security Information and Event Management) Lösung. Holen Sie…

ExtraHop Reveal(x) – Network Detection & Response für mittelständische Unternehmen

Mit Reveal(x) von ExtraHop profitieren mittelständische Unternehmen von einer leistungsfähigen Network Detection & Response (NDR)…

ExtraHop Reveal(x) – Network Detection & Response für ein sicheres Unternehmen

Mit zunehmend komplexeren Cyber-Bedrohungen wird es für die Security Verantwortlichen in Unternehmen immer schwieriger einen Schritt…

![Use-Case Endpoint Detection ] Response mit SentinelOne.](https://www.netdescribe.com/wp-content/uploads/2023/04/NetDescribe_Blog-Beitragsbild_Use-Case_Endpoint-Detection_Response.jpg)